TOR, cos’è e come funziona il software usato nel darkweb

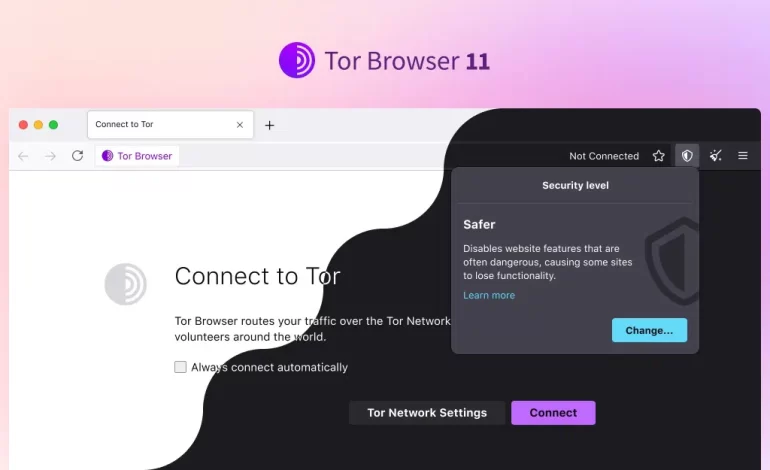

The Onion Router (TOR) è un software libero che permette una navigazione anonima sul Web ed è basato sulla terza generazione del protocollo di rete di onion routing: tramite il suo utilizzo è molto più difficile tracciare o intercettare l’attività che l’utente compie su Internet, sia da parte di società commerciali che da parte di soggetti potenzialmente ostili.

Storia

Il nucleo di Tor fu sviluppato a metà degli anni novanta dal matematico Paul Syverson e da Micheal Reed per la US Naval Research Laboratory, con lo scopo di proteggere le comunicazioni dei servizi segreti statunitensi. Il suo sviluppo fu continuato da DARPA nel 1997. La prima versione alpha di Tor fu lanciata il 20 settembre 2002 da Syverson. Nel 2004 il codice fu rilasciato con una licenza libera e la Electronic Frontier Foundation concedeva dei fondi affinché il suo sviluppo fosse mantenuto attivo. Dingledine e Mathewson e altri 5 collaboratori che lavoravano originariamente al progetto, nel 2006 fondarono The Tor Project, un’associazione senza scopo di lucro responsabile dello sviluppo di Tor e dei progetti correlati.

L’8 settembre 2006 cominciò una serie di sequestri di server Tor in Germania da parte delle autorità per controllare l’eventuale presenza di materiale illegale, contenuto presumibilmente in alcuni servizi nascosti.

Dal 2022, è stata rilasciata Snowflake, un’estensione per Mozilla Firefox e Chrome che permette l’accesso ad Internet ad utenti in Stati che censurano o ne vietano l’uso.

Come Funziona?

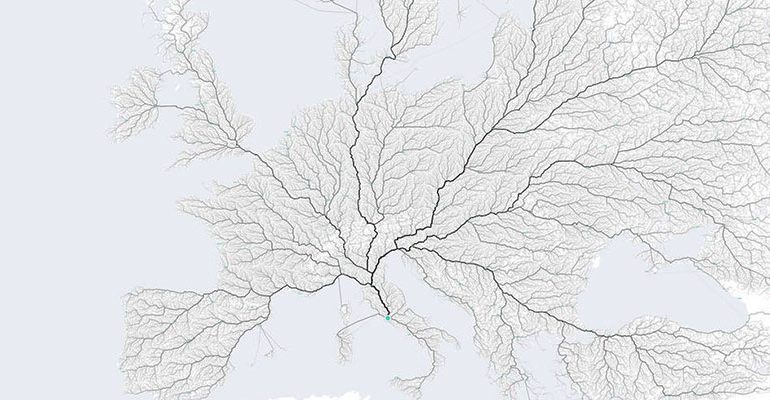

Tor protegge gli utenti dall’analisi del traffico attraverso una serie di router, gestiti da volontari, che permettono il traffico anonimo in uscita e la realizzazione di servizi anonimi nascosti. Lo scopo di Tor è quello di rendere difficile l’analisi del traffico e proteggere così la privacy, la riservatezza delle comunicazioni, l’accessibilità dei servizi. Il funzionamento della rete Tor è concettualmente semplice: i dati che appartengono ad una qualsiasi comunicazione non transitano direttamente dall’utente al server, ma passano attraverso i server Tor che agiscono da router costruendo un circuito virtuale crittografato a strati, da cui deriva appunto il nome di Cipolla.

Anche se la funzionalità più popolare di Tor è quella di fornire anonimato agli utenti , può anche fornire anonimato ai server. Usando la rete Tor, è possibile ospitare dei server in modo che la loro localizzazione nella rete sia sconosciuta.

Ai servizi nascosti si accede attraverso uno pseudo-dominio .onion. La rete Tor capisce la richiesta e apre una connessione con il server desiderato. In genere si preferisce configurare un servizio nascosto in modo che sia accessibile esclusivamente da un’interfaccia di rete non pubblica.

Per questo motivo Tor è spesso utilizzato da criminali e hacker per la compravendita nel darkweb, il dominio .onion presenta un grandissimo numero di “Market” utilizzati per la vendita di beni illegali, da armi a documenti falsi, a droga a veri e propri video di omicidi.

Noi di mysterius.it sconsigliamo la visione di questi siti e l’articolo è a puro scopo educativo.